Configuración de LDAP en AnyDesk: Guía paso a paso para añadir usuarios y roles

Añadir múltiples usuarios a través de LDAP

Este proceso es aplicable para usuarios con una licencia Enterprise-Cloud o Ultimate-Cloud.

La funcionalidad del proveedor de usuarios LDAP permite al propietario de la organización configurar un proceso de autenticación de usuario que valida una combinación de nombre de usuario y contraseña con un servidor de directorio, como Microsoft Active Directory, OpenLDAP o OpenDJ.

Puedes configurar LDAP en my.anydesk II para permitir a los usuarios de tu organización iniciar sesión con SSO utilizando el ID de la organización y sus credenciales de la empresa. También puedes importar roles desde tu proveedor de identidad LDAP a my.anydesk II.

Para obtener más información sobre los tipos de proveedores de usuarios, consulta Proveedores de usuarios.

Certificados de la organización

La sección de Certificados de la organización enumera todos los certificados añadidos a la organización. Un certificado suele almacenarse en un archivo .pem y se utiliza para encriptar la comunicación entre my.anydesk II y tu proveedor de identidad LDAP.

Para añadir un certificado a tu organización:

- Abre my.anydesk II y ve a Organización.

- En la sección General, haz clic en Editar y en el campo Proveedor de usuario, selecciona LDAP.

- En la ventana Cambiar proveedor activo, selecciona Proceder.

- Desplázate hasta la sección Certificados de la organización y haz clic en Añadir nuevo certificado.

- En la ventana Añadir nuevo certificado de la organización, pega el contenido del archivo de certificado en formato .pem.

✔️ También puedes arrastrar y soltar un certificado en formato .pem en este campo. - Haz clic en Añadir nuevo certificado.

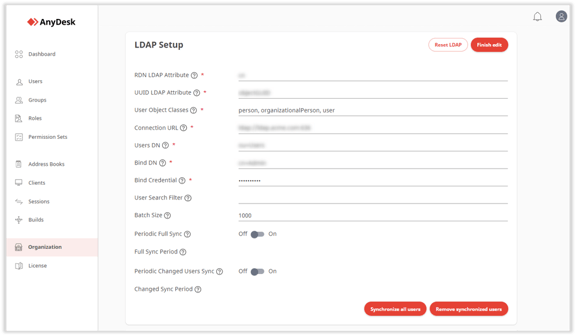

Configurar LDAP

Debes configurar tu proveedor de identidad basado en LDAP para crear una conexión a my.anydesk II.

Para configurar LDAP en my.anydesk II:

- Abre my.anydesk II y ve a Organización.

- En la sección General, haz clic en Editar y en el campo Proveedor de usuario, selecciona LDAP.

- En la ventana Cambiar proveedor activo, selecciona Proceder.

- Desplázate hasta la sección Configuración de LDAP, haz clic en Editar y proporciona la siguiente información:

- Atributo LDAP RDN - escribe el nombre del atributo LDAP que se utiliza como RDN (atributo superior) del DN de usuario típico. En la mayoría de los casos, este atributo opcional es el mismo que el atributo LDAP de nombre de usuario. Por ejemplo, para el Directorio Activo de Windows, es común utilizar cn como atributo RDN cuando el atributo de nombre de usuario puede ser sAMAccountName.

- Atributo UUID LDAP - escribe el nombre del atributo LDAP que se utiliza como identificador único de objeto (UUID) para objetos en LDAP. Para el Directorio Activo de Windows, debería ser objectGUID. Si tu servidor LDAP no admite la noción de UUID, puedes utilizar cualquier otro atributo que sea único entre los usuarios de LDAP en el árbol. Por ejemplo, uid o entryDN.

- Clases de objeto de usuario - escribe todos los valores del atributo de objeto LDAP para usuarios en LDAP separados por comas. Por ejemplo, inetOrgPerson,organizationalPerson. Los usuarios recién creados se sincronizarán con LDAP con todas esas clases de objeto y solo se podrán encontrar registros de usuario de LDAP existentes si contienen todas esas clases de objeto.

- URL de conexión - pega una URL de conexión a tu servidor LDAP.

- DN de usuarios - escribe el DN completo del árbol LDAP donde se encuentran tus usuarios. Este DN es el padre de los usuarios de LDAP. Por ejemplo, ou=users,dc=example,dc=com si tu usuario típico tiene un DN como uid=john,ou=users,dc=example,dc=com.

- DN de enlace - escribe el DN del administrador de LDAP. Esto será utilizado por my.anydesk II para acceder al servidor LDAP.

- Credencial de enlace - escribe la contraseña del administrador de LDAP.

- Filtro de búsqueda de usuarios - escribe el nombre del filtro de LDAP utilizado para buscar usuarios. Deja esto vacío si no se necesita filtrado adicional y deseas recuperar todos los roles de LDAP. De lo contrario, asegúrate de que el nombre del filtro comience con ( ) y termine con ( ), por ejemplo, (nombrefiltro).

- Tamaño de lote - escribe el número de usuarios de LDAP que se deben importar de LDAP a my.anydesk II por transacción.

- Sincronización completa periódica - activa el interruptor para realizar una sincronización completa periódica de los usuarios de LDAP a my.anydesk II. Si está activado, se debe proporcionar el campo Periodo de sincronización completa.

- Período de sincronización completa - ingresa el tiempo (en segundos) que debe transcurrir antes de que my.anydesk II intente sincronizarse nuevamente con el servidor LDAP. Se debe habilitar Sincronización completa periódica.

- Sincronización periódica de usuarios cambiados - activa el interruptor para realizar una sincronización periódica de usuarios cambiados o recién creados de LDAP. Si está activado, se debe proporcionar el campo Periodo de sincronización de usuarios cambiados.

-

Periodo de sincronización de usuarios cambiados - ingresa el tiempo (en segundos) que debe transcurrir antes de que my.anydesk II solicite al servidor LDAP los usuarios cambiados o recién creados. Se debe habilitar Sincronización periódica de usuarios cambiados.

- Haz clic en Finalizar edición.

Después de esto, todos los usuarios (potencialmente filtrados) de tu servidor LDAP podrán iniciar sesión en my.anydesk II con SSO utilizando el ID de la organización.

Importar roles

También puedes importar roles a my.anydesk II desde tu servidor LDAP.

Para importar roles:

- Abre my.anydesk II y ve a Organización.

- En la sección General, haz clic en Editar y en el campo Proveedor de usuario, selecciona LDAP.

- En la ventana Cambiar proveedor activo, selecciona Proceder.

- Desplázate hasta la sección Importar roles, haz clic en Editar y proporciona la siguiente información:

- DN de roles - escribe el DN de LDAP donde se guardan los roles de este árbol. Por ejemplo, ou-roles,dc=example,dc=org o ou=finance,dc=example,dc=org.

- Atributo LDAP de nombre de rol - escribe el nombre del atributo LDAP que se utiliza en los objetos de rol para el nombre y RDN del rol. Por lo general, será cn. En este caso, el objeto de rol típico puede tener un DN como cn=Grupo1,ou=grupos,dc=ejemplo,dc=org o cn=rol1,ou=finanzas,dc=ejemplo,dc=org.

- Clase de objeto de rol - escribe la(s) clase(s) de objeto del objeto de rol. Si se necesitan más clases, sepáralas con comas. En un despliegue LDAP típico, sería groupOfNames. Con el Directorio Activo de Windows, suele ser group.

- Filtro LDAP - ingresa un filtro personalizado para consultar roles LDAP específicos. Deja esto vacío si no se necesita filtrado adicional y deseas recuperar todos los roles de LDAP. De lo contrario, asegúrate de que el nombre del filtro comience con ( y termine con **)**, por ejemplo, (nombrefiltro).

-

Estrategia de recuperación de roles de usuario - selecciona una de las siguientes formas de recuperar roles de usuario:

* Cargar roles mediante el atributo ‘miembro’ - los roles de los usuarios se recuperarán mediante el envío de una consulta LDAP para recuperar todos los roles donde ‘miembro’ es el usuario.

* Obtener roles del atributo ‘miembro de’ del usuario - los roles de los usuarios se recuperarán del atributo _’miembro de’ del usuario o del Atributo LDAP ‘miembro de’. -

Tipo de atributo de pertenencia - hay 3 opciones distintas que dependen de la Estrategia de recuperación de roles de usuario:

* DN - solo está disponible con la Estrategia de recuperación de roles de usuario: cargar roles mediante el atributo de rol ‘miembro’. El rol de LDAP tiene sus miembros cn declarados en forma de su DN completo. Por ejemplo, miembro:uid=john,ou=users,dc=ejemplo,dc=com.

* UID - solo está disponible con la Estrategia de recuperación de roles de usuario: cargar roles mediante el atributo de rol ‘miembro’. El rol de LDAP tiene sus miembros groupOfNa declarados en forma de uids de usuario puro. Por ejemplo, miemberUid:john.

* miembro de - solo está disponible con la Estrategia de recuperación de roles de usuario: obtener roles del atributo ‘miembro de’ del usuario. Especifica el nombre del atributo de LDAP en el usuario de LDAP que contiene los roles de los que es miembro el usuario. Por defecto, es ‘miembro de’.

- Haz clic en Finalizar edición.

Al cierre de este artículo, te invitamos a probar gratis AnyDesk para aprovechar todos sus beneficios y a contactarnos para conocer más sobre la compra de AnyDesk en México.

- Publicado el